기록하는 공부

AWS IAM User 생성 / AWS CLI 접근 본문

728x90

반응형

Iam User 생성 : IAM > User

- 유저 생성

- 정책 부여 X

- 콘솔 로그인 암호 설정

- 생성한 유저로 로그인하여 작업 확인 : S3 -> 작업 불가

- 원래 유저로 로그인하여, 생성한 유저에 정책 부여 (AmazonS3FulllAccess)

- 생성한 유저로 다시 로그인하여 작업 확인 : S3 -> 작업 가능

1. IAM 대시보드 이동

2. IAM 사용자 생성

- 오른쪽 탭에서 사용자 - 사용자 생성

- 사용자 이름 : Testuser

- AWS Management Console에 대한 사용자 액세스 권한 제공 체크

- 사용자 지정 암호 : Asdf1234!

- 사용자는 다음 로그인 시 새 암호를 생성해야 합니다 체크 해제

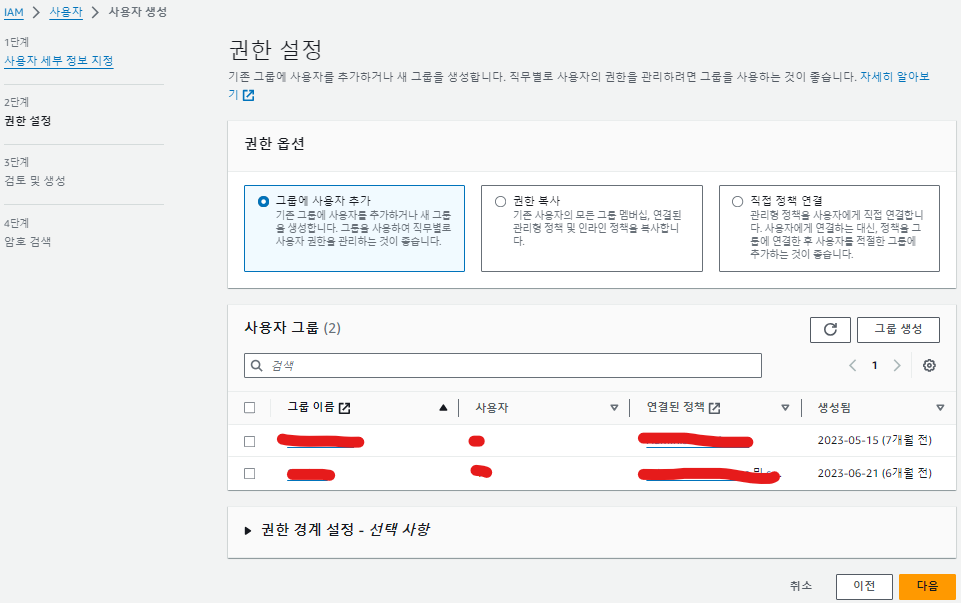

- 권한 설정

- 기본값 그대로 설정 후 다음 클릭

- 검토 및 생성

- 사용자 생성 완료

3. 현재 계정에서 로그아웃하고 방금 생성한 사용자로 로그인 진행

- 권한이 설정되지 않아 액세스 거부

- EC2 대시보드로 이동해도 오류 발생 확인

- S3 대시보드 역시 사용 불가능

4. 로그아웃을 다시 한 후 원래 유저로 다시 로그인

5. 생성했던 유저에 권한 추가

- IAM 대시보드로 이동

- IAM - 사용자 - Testuser (방금 생성했던 사용자) 클릭

- 권한 추가 클릭

6. Testuser 권한 추가

- 권한 추가

- 권한 옵션 : 직접 정책 연결

- 권한 정책

- s3Full 검색 후 AmazonS3FullAccess 체크

- s3에 대한 모든 권한 추가

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:*",

"s3-object-lambda:*"

],

"Resource": "*"

}

]

}

- 다음 클릭

- 권한 추가 클릭

- 권한 추가 완료

7. 로그아웃 후 Testuser로 재로그인

- S3 대시보드 접근

- 버킷 - 버킷 만들기 클릭 (실행되는 것을 확인 가능)

- 버킷 이름 : testtestbucket0815

- 나머지 설정 기본값

- 버킷 만들기 클릭

- 버킷 생성 완료

CLI 접근을 위한 Access key id, Secret access key 생성

- IAM > User

- 원래 유저 >> 보안자격증명 >> 액세스 키 만들기

- 다음 실습을 위해 액세스 키, 비밀 액세스 키 복사해놓기

1. 원래 계정으로 AWS 로그인

- IAM 대시보드로 이동

- 원래 유저 > 보안자격증명 > 액세스 키 만들기 클릭

- 액세스 키 모범 사례 및 대안

- 사용 사례 : Command Line Interface(CLI)

- 위의 권장 사항을 이해했으며 액세스 키 생성을 계속하려고 합니다 체크

- 설명 태그 설정

- 미설정 후 액세스 키 만들기 클릭

- 액세스 키 생성 완료

- 액세스 키 값 복사

- 비밀 액세스 키 값 복사

- 주의할 점 : 복사해놓지 않고 키 값을 잊어버리면 다시 생성해야 함

2. 윈도 cmd창에서 AWS CLI 접근

- 윈도우에서 명령 프롬프트 창 켜고 AWS CLI 접근

- S3 버킷 목록을 확인할 수 있는 명령어를 입력하자 실행되는 것을 확인할 수 있다.

C:\Users\USER>aws configure

AWS Access Key ID []: 액세스키 값 입력

AWS Secret Access Key []: 비밀 액세스 키 값 입력

Default region name []: 계정 리전 입력

Default output format []: 파일 형식 입력 (ex.json)

C:\Users\USER>aws s3 ls

2024-01-08 22:11:52 testtestbucket0815

3. 다른 옵션 및 명령어 확인

aws — AWS CLI 2.15.8 Command Reference

Synopsis aws [options] [parameters] Use aws command help for information on a specific command. Use aws help topics to view a list of available help topics. The synopsis for each command shows its parameters and their usage. Optional parameters are shown i

awscli.amazonaws.com

728x90

반응형

'AWS' 카테고리의 다른 글

| AWS EC2 인스턴스 생성 및 연결 (SSH, PUTTY) (1) | 2024.01.08 |

|---|---|

| AWS 사용 접근 (0) | 2024.01.08 |

| 아주 간단한 AWS EC2 생성하기 (0) | 2024.01.08 |