기록하는 공부

[U-17 (상)] 2. 파일 및 디렉토리 관리 > 2.13 $HOME/.rhosts, hosts.equiv 사용 금지 본문

정보보안/주요정보통신기반시설가이드

[U-17 (상)] 2. 파일 및 디렉토리 관리 > 2.13 $HOME/.rhosts, hosts.equiv 사용 금지

SS_StudySteadily 2024. 1. 31. 17:33728x90

반응형

점검내용

/etc/hosts.equiv 파일 및 .rhosts 파일 사용자를 root 또는, 해당 계정으로 설정한 뒤 권한을 600으로 설정하고 해당파일 설정에 ‘+’ 설정(모든 호스트 허용)이 포함되지 않도록 설정되어 있는지 점검

점검목적

‘r’ command 사용을 통한 원격 접속은 인증 없이 관리자 원격접속이 가능하므로 서비스 포트를 차단해야 함

보안위협

- rlogin, rsh 등과 같은 ‘r’ command의 보안 설정이 적용되지 않은 경우, 원격지의 공격자가 관리자 권한으로 목표 시스템상의 임의의 명령을 수행시킬 수 있으며, 명령어 원격 실행을 통해 중요 정보 유출 및 시스템 장애를 유발시키거나 공격자 백도어 등으로도 활용될 수 있음

- r-command(rlogin, rsh등) 서비스의 접근통제에 관련된 파일로 권한설정을 미 적용한 경우 r-command 서비스 사용 권한을 임의로 등록하여 무단 사용이 가능함

참고

‘r’command : 인증 없이 관리자의 원격접속을 가능하게 하는 명령어들로 rsh(remsh), rlogin, rexec 등이 있으며, 포트번호 512,513,514 (TCP)를 사용함

점검대상 및 판단기준

■ 대상 : SOLARIS, LINUX, AIX, HP-UX 등

■ 판단기준

- 양호 : login, shell, exec 서비스를 사용하지 않거나, 사용 시 아래와 같은 설정이 적용된 경우

- 1. /etc/hosts.equiv 및 $HOME/.rhosts 파일 소유자가 root 또는, 해당 계정인 경우

- 2. /etc/hosts.equiv 및 $HOME/.rhosts 파일 권한이 600 이하인 경우

- 3. /etc/hosts.equiv 및 $HOME/.rhosts 파일 설정에 ‘+’ 설정이 없는 경우

- 취약 : login, shell, exec 서비스를 사용하고, 위와 같은 설정이 적용되지 않은 경우

■ 조치방법

- Step 1) /etc/hosts.equiv 및 $HOME/.rhosts 파일 소유자를 root 또는, 해당 계정으로 변경

- Step 2) /etc/hosts.equiv 및 $HOME/.rhosts 파일 권한을 600 이하로 변경

- Step 3) /etc/hosts.equiv 및 $HOME/.rhosts 파일에서 “+”를 제거하고 반드시 필요한 호스트 및 계정만 등록 (해당 내역 요청)

점검 및 조치 사례

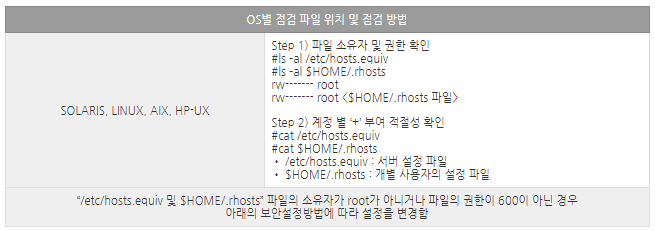

■ SOLARIS, LINUX, AIX, HP-UX

- Step 1) “/etc/hosts.equiv” 및 “$HOME/.rhosts” 파일의 소유자를 root 또는, 해당 계정으로 변경

#chown root /etc/hosts.equiv

#chown $HOME/.rhosts- Step 2) “/etc/hosts.equiv” 및 “$HOME/.rhosts” 파일의 권한을 600 이하로 변경

#chmod 600 /etc/hosts.equiv

#chmod 600 $HOME/.rhosts- Step 3) “/etc/hosts.equiv” 및 “$HOME/.rhosts” 파일에서 “+”를 제거하고 허용 호스트 및 계정 등록

#cat /etc/hosts.equiv (or $HOME/.rhosts)

| + + | 모든 호스트의 계정을 신뢰 |

| + test | 모든 호스트의 test 계정을 신뢰 |

| Web1 + | Web1 호스트의 모든 계정을 신뢰 |

조치 시 영향

일반적인 경우 영향 없음

실습

- /etc/hosts.equiv 파일 및 .rhosts 파일 점검

ls –al /etc/hosts.equiv

ls –al $HOME/.rhosts

진단결과

양호 : login, shell, exec 서비스를 사용하지 않음

728x90

반응형

'정보보안 > 주요정보통신기반시설가이드' 카테고리의 다른 글

| [U-18 (상)] 2. 파일 및 디렉토리 관리 > 2.14 접속 IP 및 포트 제한 (0) | 2024.01.31 |

|---|---|

| [U-16 (상)] 2. 파일 및 디렉토리 관리 > 2.12 /dev에 존재하지 않는 device 파일 점검 (0) | 2024.01.31 |

| [U-15 (상)] 2. 파일 및 디렉토리 관리 > 2.11 world writable 파일 점검 (1) | 2024.01.30 |